Sobota, 26. 8. 2023, 16.00

2 leti, 3 mesece

Pozor: velika nevarnost v zelo priljubljenem orodju

Zloraba ranljivosti CVE-2023-38831 v računalniškem programu WinRAR se dogaja že od aprila, napadalcem pa omogoča širjenje okužb z nekaterimi znanimi vrstami skupkov zlonamernih kod, kot so Remcos RAT, DarkMe, GuLoader.

WinRAR, orodje za odpiranje in ustvarjanje arhivskih datotek ter eden najbolj priljubljenih in razširjenih računalniških programov sploh, je že od aprila tarča aktivne zlorabe velike varnostne luknje. Ta napadalcem omogoča, da na računalnik žrtve z zvijačo namestijo zlonamerno kodo, ki jim omogoča vdor v računalnik in v konkretnih primerih celo v uporabniške račune za trgovanje s kriptovalutami.

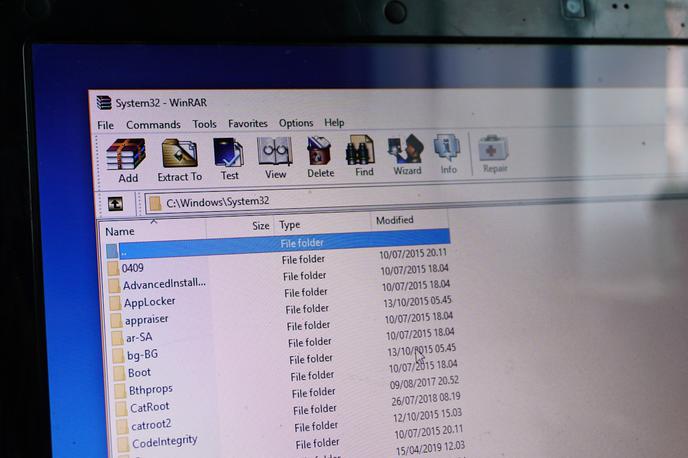

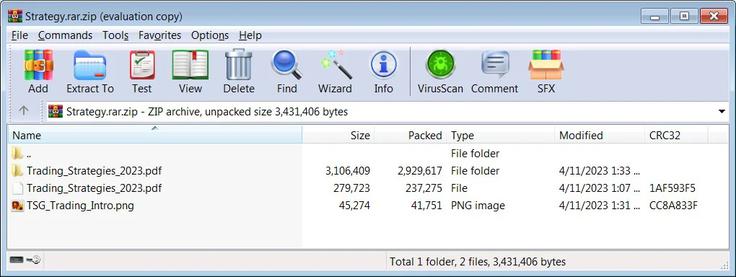

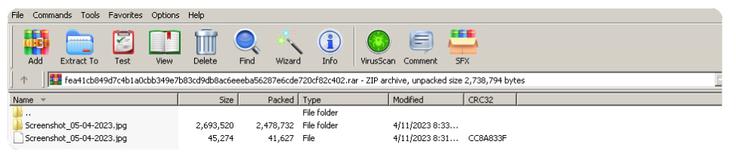

Ranljivost, poimenovana CVE-2023-38831, je hekerjem in drugim potencialnim izkoriščevalcem varnostnih lukenj omogočila prodor v osebne računalnike žrtev tako, da so ustvarili zlonamerne arhive formata .rar ali .zip, v katere so zapakirali na videz nedolžne datoteke, na primer slikovne datoteke formata .jpg ali besedilne datoteke formata .txt ali .pdf. V takšnih arhivih je bila praviloma tudi mapa z enakim imenom kot datoteka, ki je zanimala prejemnika arhiva.

Primer arhiva z domnevnimi strategijami za uspešnejše trgovanje s kriptovalutami, s katerim so internetni zlikovci okužili računalnike uporabnikov nekaterih spletnih forumov.

Primer arhiva z domnevnimi strategijami za uspešnejše trgovanje s kriptovalutami, s katerim so internetni zlikovci okužili računalnike uporabnikov nekaterih spletnih forumov.

Kako je potekala okužba?

O več primerih okužb prek zlonamernega arhiva .rar so poročali na spletnih forumih, kjer uporabniki razpravljajo o trgovanju s kriptovalutami, so v sredo sporočili iz podjetja Group-IB, ki se ukvarja s kibernetsko varnostjo in ki je tudi prvo opozorilo na ranljivost, ki je kasneje dobila ime CVE-2023-38831.

Več uporabnikov tovrstnih forumov je na svoje računalnike namreč preneslo arhiv, ki naj bi vseboval datoteko formata .pdf s strategijo za trgovanje s kriptovalutami. V arhivu je bila res takšna datoteka, pa tudi enako poimenovana mapa. Ko je uporabnik poskusil odpreti datoteko .pdf, jo je WinRAR zaradi ranljivosti CVE-2023-38831 in posebej zanjo prirejenega arhiva preskočil ter v ozadju pognal skripto, ki je iz nedolžno poimenovane mape, prav tako priložene arhivu, namestila zlonamerno kodo.

Primer varnostni luknji prilagojenega arhiva, pri katerem je vektor napada slikovna datoteka JPG.

Primer varnostni luknji prilagojenega arhiva, pri katerem je vektor napada slikovna datoteka JPG.

Nekateri uporabniki foruma so poročali, da so se jim po odprtju pripetili vdori v njihove trgovalne račune na kriptomenjalnicah.

Kako se zaščititi?

Rešitev je posodobitev programa WinRAR na različico 6.23, ki je izšla 2. avgusta in ki je med drugim zakrpala ranljivost CVE-2023-38831. Razvijalci programa so v dnevniku sprememb med drugim zapisali, da posodobitev odpravlja "hrošča, zaradi katerega je WinRAR v posebej prirejenem arhivu lahko zagnal oziroma odprl napačno datoteko". Za odkritje te napake so se tudi posebej zahvalili Andreju Polovikinu iz podjetja Group-IB.