Sreda, 19. 6. 2024, 22.28

1 leto, 6 mesecev

Nova velika grožnja: tarče so vsi, ki uporabljajo Chrome, Word ali OneDrive

V podjetju ProofPoint opozarjajo, da opisana metoda napada sicer res zahteva precej dela lastnika ali lastnice osebnega računalnika, a je zato, ker potencialni žrtvi hkrati prikaže tako težavo kot rešitev zanjo, v resnici precej sofisticiran način družbenega inženiringa. Marsikdo bo težavo hotel odpraviti in sploh ne bo pomislil na potencialna tveganja, svarijo.

Strokovnjaki za informacijsko varnost opozarjajo pred novo nevarnostjo, ki preti na uporabnike nekaterih najbolj razširjenih programov in aplikacij. Opozorilo o napaki, ki se pojavi, če potencialna žrtev pristane na kateri od okuženih spletnih strani ali odpre priponko e-pošte, jo pozove, naj prenese popravek. V resnici si bo žrtev sama namestila katerega od virusov, ki ji lahko ukradejo vse podatke ali celo prevzamejo nadzor nad računalnikom.

Če uporabnik ali uporabnica naleti na katero od spletnih strani, v katero so internetni goljufi ali kiberkriminalci uspešno zasadili zlonamerno kodo ali spletišče postavili izključno za ta namen – na takšne spletne strani lahko uporabniki pogosto naletijo prek povezav na družbenih omrežjih ali pa jih od neznancev prejmejo v sporočilu SMS in odprejo na računalniku –, se mu oziroma ji lahko pokaže eno od obvestil, ki opozarja na napako v programski opremi in poziva k rešitvi težave.

Vir obvestil so tudi priponke, natančneje datoteke HTML, ki jih pošiljatelji predstavljajo kot pomembne dokumente, v e-poštnih sporočilih.

Kot so razkrili v podjetju ProofPoint (vir), ki se ukvarja z varnostjo informacijskih sistemov, so se uporabnikom v obdobju med 1. marcem in koncem maja letos prikazovala opozorila glede treh različnih aplikacij.

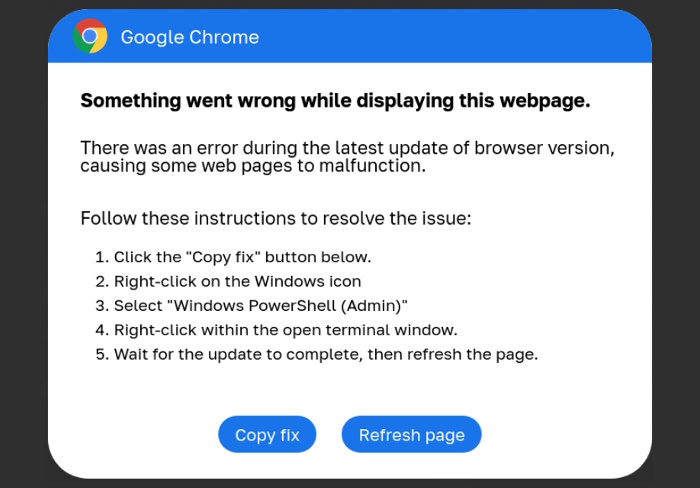

Opozorilo o lažni napaki v brskalniku Google Chrome

Opozorilo o lažni napaki v brskalniku Google Chrome

To so brskalnik Google Chrome, ki ga uporablja največ ljudi na svetu, najbolj prepoznavni urejevalnik besedil Microsoft Word in oblačna shramba Microsoft OneDrive. Akterji v ozadju s tem mečejo zelo široko mrežo, saj gre za programe oziroma storitve z milijardnim številom skupnih uporabnikov.

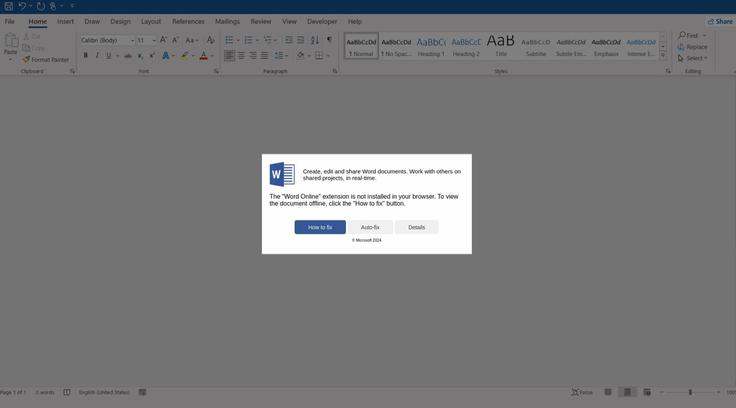

Vsem opozorilom je skupno pozivanje k "popravilu" domnevne napake in kliku na gumb, ki bo razkril navodila, kako to storiti (pri opozorilu za brskalnik Chrome so bila navodila že navedena).

Opozorilo o lažni napaki v urejevalniku besedil Microsoft Word

Opozorilo o lažni napaki v urejevalniku besedil Microsoft Word

V vseh primerih je bilo sicer treba kopirati programsko kodo s klikom na ustrezen gumb, nato pa jo prilepiti v Windows PowerShell oziroma tako imenovano "ukazno lupino", konzolo v operacijskem sistemu Windows, ki z uporabo različnih ukazov in programskih skript omogoča dostop do najrazličnejših funkcij ter izvajanje in avtomatizacijo številnih procesov.

Kaj se bo zgodilo, če uporabnik ali uporabnica sledi navodilom?

Ko bo v PowerShellu izvršena kopirana programska koda, bo najprej sledilo preverjanje, ali je računalnik primerna tarča za nadaljevanje postopka – okužbo, nato pa bodo na računalnik dejansko preneseni zlonamerni programi.

Kot postopek opisujejo pri ProofPoint, bosta najprej počiščena predpomnilnik DNS, ki shranjuje lokacije obiskanih strežnikov, in odložišče (da se iz njega izbriše kopirana programska koda).

Žrtev bo nato prejela obvestilo o odpravljeni napaki, v ozadju pa bo prenesena in izvedena še ena skripta, katere končni cilj je na računalnik namestiti katerega od številnih orodij za prestrezanje in krajo podatkov ali celo prevzem nadzora nad okuženim računalnikom.

V podjetju ProofPoint opozarjajo, da ta metoda napada sicer res zahteva precej dela lastnika ali lastnice osebnega računalnika, a je zato, ker potencialni žrtvi hkrati prikaže tako težavo kot rešitev zanjo, v resnici precej sofisticiran način družbenega inženiringa. Marsikdo bo težavo hotel odpraviti in sploh ne bo pomislil na potencialna tveganja, svarijo.

Preberite tudi: