Sobota, 13. 7. 2024, 22.19

11 mesecev

AKTIVNO DRŽAVLJANSTVO

Ostanite varni: nasveti, kako preprečiti osebno (tehnološko) katastrofo

Internetni goljufi in kiberkriminalci so v zadnjem obdobju bolj aktivni kot kdaj koli prej, žrtve pa velika večina izbira povsem naključno oziroma jim ni mar za osebne okoliščine tistih, ki so oškodovani.

Kako čim bolj zanesljivo zaščititi svoje osebne podatke, kako se izogniti najpogostejšim spletnim prevaram in kako učinkovito varovati svojo zasebnost na spletu? Predstavljamo nekaj najbolj uporabnih nasvetov, s katerimi se boste lahko elegantno izognili veliki večini aktualnih tehnoloških groženj.

Kadar je to mogoče, uporabljajte večstopenjski način za prijavo v uporabniške račune

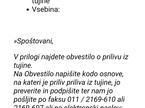

Večstopenjska identifikacija uporabnika oziroma večstopenjski način za preverjanje istovetnosti predstavlja dodaten sloj varnosti in prijavo v uporabniški račun pogojuje ne le z geslom, temveč še z enim načinom potrjevanja, da se želi v uporabniški račun res prijaviti njegov lastnik in ne kdo tretji.

Dvo- ali večstopenjsko preverjanje praviloma poteka tako, da uporabnik ob poskusu prijave v svoj uporabniški račun najprej vnese uporabniško ime in geslo, nato pa svojo identiteto potrdi še s kodo, ki jo dobi s sporočilom SMS, pozivom, ki ga prejme samo na svoj pametni telefon, ali naključno ustvarjeno kodo v kateri od aplikacij za potrjevanje identitete, kot sta Microsoftov ali Googlov Authenticator.

Google je leta 2018 ugotovil, da eno njegovih najmogočnejših varovalk pred vdori v uporabniške račune uporablja komaj vsak deseti lastnik uporabniškega računa Google, pa čeprav imajo mnogi v Gmailu, oblakih Drive in One, aplikaciji Foto in YouTubu shranjeno tako rekoč svoje celotno digitalno življenje. Kot glavna razloga, zakaj takrat kar 90 odstotkov uporabnikov Googla ne izkorišča ponujenega dodatnega sloja varovanja osebnih podatkov, so pri Googlu navedli nepripravljenost številnih uporabnikov, da bi z Googlom delili podatke o svojem telefonu oziroma telefonsko številko in domnevno preveliko tehnično zapletenost tovrstnega postopka prijave. Število uporabnikov dvostopenjskega preverjanja je od takrat naraslo, Google pa je v precej uporabniških računih leta 2021 tudi "na silo" aktiviral to možnost.

Google je leta 2018 ugotovil, da eno njegovih najmogočnejših varovalk pred vdori v uporabniške račune uporablja komaj vsak deseti lastnik uporabniškega računa Google, pa čeprav imajo mnogi v Gmailu, oblakih Drive in One, aplikaciji Foto in YouTubu shranjeno tako rekoč svoje celotno digitalno življenje. Kot glavna razloga, zakaj takrat kar 90 odstotkov uporabnikov Googla ne izkorišča ponujenega dodatnega sloja varovanja osebnih podatkov, so pri Googlu navedli nepripravljenost številnih uporabnikov, da bi z Googlom delili podatke o svojem telefonu oziroma telefonsko številko in domnevno preveliko tehnično zapletenost tovrstnega postopka prijave. Število uporabnikov dvostopenjskega preverjanja je od takrat naraslo, Google pa je v precej uporabniških računih leta 2021 tudi "na silo" aktiviral to možnost.

Namen večstopenjskega preverjanja je morebitnim napadalcem, ki so pridobili dostop do uporabniškega imena in gesla žrtve, preprečiti, da bi se lahko v uporabniški račun žrtve prijavili samo s tema podatkoma. Da bi jim to uspelo, bi morali v primeru uspešne kraje gesla posedovati še žrtvin pametni telefon, kar pa se v veliki večini primerov ne bo zgodilo.

Vklopite (oziroma pustite vklopljena) opozorila o novih prijavah v uporabniške račune

Obvestila o novih prijavah v uporabniške račune ali zgolj poskusih prijav vanje so namenjena opozarjanju, da se je z našim uporabniškim računom poskusila povezati nova naprava oziroma da je bil zabeležen poskus dostopa do uporabniškega računa z neznane lokacije.

Mnogi uporabniki se s tovrstnimi obvestili sicer srečujejo zgolj v nedolžnih situacijah, ko se v uporabniške račune prijavijo z novim pametnim telefonom ali novim računalnikom, na primer. Toda občasno se dogaja, da so uporabniki dejansko tarče poskusov prevzema nadzora ali vsaj brskanja po uporabniških računih tretjih, za dostop do računov nepooblaščenih oseb.

Večina spletnih storitev in družbenih omrežij, kot so Googlov ekosistem ali Facebook, Instagram in drugi, imajo to možnost sicer aktivirano privzeto in je, če bi jo želeli izklopiti, potrebnega nekaj brskanja po nastavitvah varnosti uporabniškega računa.

Izberite močna gesla, enakega gesla ne uporabljajte za prijavo v več računov

Najboljši način za izbiro neprebojnega gesla za zaščito osebnih podatkov je izmišljanje dolgih, nesmiselnih in naključnih zaporedij znakov ali besed, svetujejo računalniški strokovnjaki.

Najpogosteje uporabljano računalniško geslo je že leta 123456.

Najpogosteje uporabljano računalniško geslo je že leta 123456.

Takšno geslo, na primer mačkanovoletoavtoventilator, ima več prednosti. Uporabnik si ga zaradi nenavadnosti lažje zapomni in vanj ne vključi podatkov, ki bi jih bilo mogoče uganiti (leto rojstva, ime sorodnika ali živali, najljubši športnik), heker pa ga bo tudi z uporabo surove sile (oz. t. i. napadom brute force, računalniškim preizkušanjem vseh mogočih kombinacij črk in številk) strl veliko težje kot na videz zapleteno geslo 1xzutM3ekk.

Izmišljanje dolgih zapletenih gesel lahko prepustite tudi orodjem v spletnih brskalnikih ali na pametnih telefonih, ki skrbijo za pomnjenje gesel.

Strokovnjaki za informacijsko varnost sicer opozarjajo tudi na uporabo enakega gesla za prijavo v več različnih uporabniških računov, kar je lahko v kombinaciji z morebitno neuporabo sistemov za večstopenjsko preverjanje identitete recept za katastrofo.

Ne odpirajte povezav v sporočilih SMS ali e-poštnih sporočilih neznanih pošiljateljev

Na to smo na Siol.net v preteklih letih opozorili že mnogokrat, pa vendar: povezave v sporočilih, ki jih prejmete z neznanih telefonskih številk ali neznanih e-poštnih naslovov, največkrat vodijo na spletna mesta, ki vam želijo ali ukrasti osebne podatke, med katere sodijo tudi podatki o plačilnih sredstvih in podatki za prijavo v uporabniške račune, oziroma vas pretentati, da se naročite na ničvredne plačljive storitve, ki vam lahko račun za telefon mesečno obremenijo tudi za več kot 50 evrov.

Nekaj člankov s primeri tovrstnih sporočil:

Pri klikanju na povezave ali sledenju navodilom, priloženim pozivom k takojšnjemu ukrepanju, naj razum pretehta nad čustvi

Nekateri spletni goljufi oziroma kibernetski napadalci pri potencialnih žrtvah poskušajo ustvariti občutke strahu, urgentnosti, zaskrbljenosti in jih pripraviti do tega, da na njihove spletne povezave klikajo oziroma navodilom sledijo brez razmisleka.

Med takšne primere spadajo pošiljatelji sporočil, ki se izdajajo za pošto ali dostavne službe in prejemnikom sporočajo, da se je pri dostavi njihove pošiljke pojavila težava, goljufi, ki se izdajajo za organe pregona in svoje žrtve obtožujejo, da so shranjevali otroško pornografijo, in distributerji obvestil, ki potencialnim žrtvam sporočajo, da ima njihov računalnik težavo in da jo lahko odpravijo tako, da sledijo navodilom.

Skeptični bodite, tudi če vam nepričakovano sporočilo s povezavo ali zahtevo pošlje znani pošiljatelj

Ste domnevno od svoje banke prejeli sporočilo SMS z nujnim pozivom, da ponovno vnesete podatke za dostop do spletne banke, da bi se izognili zlorabam (ali kaj podobnega)? Pokličite na banko in to preverite iz prve roke. Banke vam namreč nikoli ne bodo pošiljale takšnih pozivov.

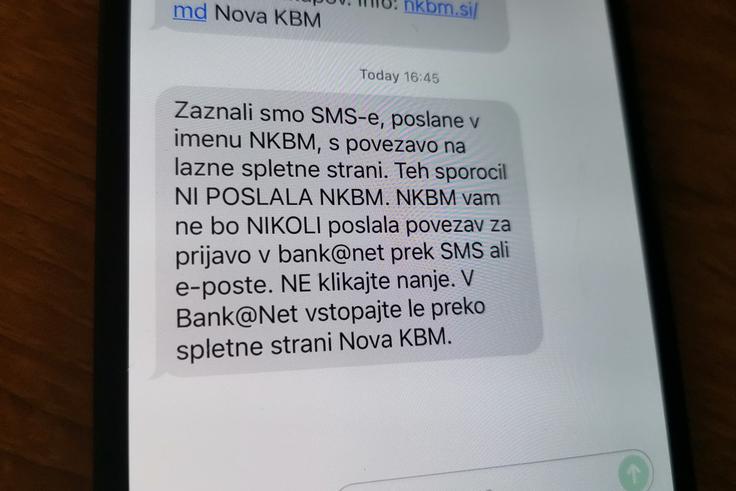

Pri NKBM so že večkrat opozorili, da komitentom nikoli ne pošiljajo sporočil, ki vsebujejo povezave za uporabo spletne banke.

Pri NKBM so že večkrat opozorili, da komitentom nikoli ne pošiljajo sporočil, ki vsebujejo povezave za uporabo spletne banke.

Primer ene od takšnih prevar:

Ne odpirate datotek, ki so pripete sporočilom neznanih pošiljateljev

Pri odpiranju datotek, ki jih prejmemo pripete k e-poštnim sporočilom neznanih pošiljateljev oziroma sporočilom, ki jih ne pričakujemo, moramo biti vselej zelo previdni, saj lahko vsebujejo in na naš osebni računalnik ali drugo napravo namestijo zlonamerne programe, ki nam lahko ukradejo osebne podatke ali celo omogočajo prevzem nadzora nad napravo, opozarja Nacionalni odzivni center za obravnavo omrežnih incidentov SI-CERT.

Zlonamerna programska koda se lahko skriva ne samo v priponkah ZIP, 7Z, RAR ali ACE (arhivi) in vsebuje izvršljive datoteke EXE, temveč tudi v dokumentih formatov PDF, DOC(X) in XLS(X) ter celo v slikovnih datotekah formata PNG.

Ker znajo prevaranti potvarjati tudi e-poštne naslove legitimnih pošiljateljev, se po prejetju sporočila, ki se vam zdi sumljivo, o vsebini in priponki vselej pozanimajte pri pošiljatelju.

Pozorni bodite na naslove spletnih strani

V zadnjem obdobju se slovenski uporabniki in uporabnice z nevarnimi oziroma lažnimi domenami, na katerih domujejo nevarne spletne strani, ki se izdajajo za legitimne oziroma za izpostave znanih blagovnih znamk ali institucij, srečujejo predvsem v kontekstu lažnih spletnih trgovin, lažnih portalov za prijavo v uporabniške račune in politične propagande, od začetka leta 2022 predvsem proruske.

Značilnost takšnih spletnih strani je, da uporabnika poskušajo prepričati o legitimnosti vsebine, najsi gre za ponudbo spletne trgovine ali vsebino zapisanega, vendar pa jih je mogoče prepoznati po odklonih oziroma napakah v naslovih (t. i. naslovih URL).

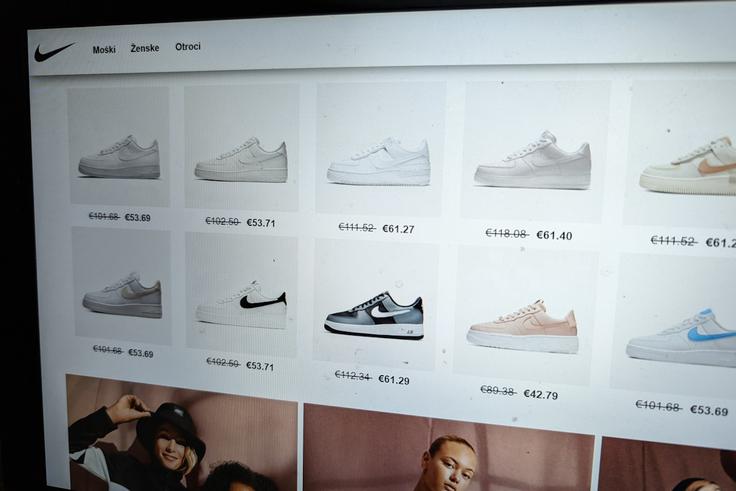

Lažne trgovine, ki brez izjeme domujejo na lažnih spletnih naslovih, zelo pogosto prepoznamo tudi po izredno visokih popustih.

Lažne trgovine, ki brez izjeme domujejo na lažnih spletnih naslovih, zelo pogosto prepoznamo tudi po izredno visokih popustih.

Nekaj primerov, o katerih smo tudi poročali:

- Google je uporabnikom in uporabnicam v Sloveniji zelo visoko na seznamu rezultatov iskanja v začetku tega leta predlagal domnevno uradno trgovino znamke Nike, ki pa je gostovala na naslovu nikeslovenia.top. V resnici ni šlo za pravo trgovino, temveč za lupino na vajetih prevarantov, katere edini cilj je pridobiti osebne podatke in številke plačilnih kartic potencialnih strank – v resnici žrtev.

- Več Slovencev in Slovenk je prek sporočil SMS letos dobilo opozorila o prekinitvi naročnine na določene (spletne) storitve, ker plačilo naročnine naj ne bi bilo uspešno, ter pozive k posodobitvi osebnih podatkov. Povezave so vodile na spletne strani, ki so se predstavljale za legitimne ponudnike storitve, njihovi naslovi URL pa so razkrivali, da je šlo v resnici za poskuse kraje osebnih podatkov oziroma za poskuse naročanja uporabnikov na plačljive storitve.

Tehnika, ki jo spletni goljufi zelo radi uporabljajo, so tudi t. i. vrinjeni spletni naslovi, pri katerih je legitimen spletni naslov del lažnega oziroma namenjenega goljufiji (primer: siol.net.prevara.com namesto siol.net, spletna stran pa je videti kot naš portal).

Ustvarite in posodabljajte varnostne kopije podatkov

Namen ustvarjanja varnostnih kopij podatkov ni zgolj zagotavljanje, da bodo preživeli morebitni mrk osebnega računalnika ali pametnega telefona (ali druge naprave), temveč tudi zaščita pred izsiljevalskimi virusi, ki ob okužbi zašifrirajo vse podatke na napadeni napravi, nato pa od njenega lastnika v zameno za odklep podatkov zahtevajo plačilo odkupnine.

Žrtev pri tem pogosto nima nobenega zagotovila, da bo po plačilu ponovno pridobila dostop do podatkov, saj lahko napadalci preprosto vzamejo njen denar, tega skoraj brez izjeme terjajo v obliki nakazila v kriptovalutah, in prekinejo komunikacijo.

Zaklepanje pametnega telefona in nastavljanje predolge zakasnitve samodejnega izklopa zaslona

Ker tako rekoč vsi pametni telefoni ponujajo zaklepanje s kodo PIN, geslom, vzorcem, prstnim odtisom ali obrazom, bi bilo zaradi zaščite podatkov v primeru kraje ali izgube pametnega telefona precej neodgovorno, da ne bi uporabili vsaj enega od naštetih načinov.

Izgubljen ali ukraden telefon, ki ga ni treba odkleniti, morebitnemu najditelju ali tatu vse osebne podatke o uporabniku – fotografije, stike, pogovore na družbenih omrežjih – namreč ponuja na pladnju.

Potencialno nevarna je lahko tudi nastavitev predolge zakasnitve samodejnega izklopa zaslona. Primer: na telefonu začnemo brati članek, nato pa se zaslon samodejno izklopi po samo 15 sekundah. To se zgodi večkrat in je moteče, zato odpremo nastavitve in zakasnitev zaslona – čas, po katerem se bo izklopil samodejno – nastavimo na dve minuti. Zdaj je bolje.

V fitnes centru, kjer je nastala ta fotografija, bi kdo lahko vzel pametni telefon, na katerem se predvaja glasba z YouTuba, in poslopje, v katerem je fitnes center, zapustil v manj kot desetih sekundah. Preden bi lastnik pametnega telefona opazil, da nekaj ni v redu, ker se je predvajanje glasbe zaustavilo (povezava Bluetooth bi se zaradi oddaljenosti vira predvajanja prekinila), in se odpravil preverit, kaj se dogaja, bi se storilec lahko že zdavnaj odpeljal s parkirišča pred fitnesom.

V fitnes centru, kjer je nastala ta fotografija, bi kdo lahko vzel pametni telefon, na katerem se predvaja glasba z YouTuba, in poslopje, v katerem je fitnes center, zapustil v manj kot desetih sekundah. Preden bi lastnik pametnega telefona opazil, da nekaj ni v redu, ker se je predvajanje glasbe zaustavilo (povezava Bluetooth bi se zaradi oddaljenosti vira predvajanja prekinila), in se odpravil preverit, kaj se dogaja, bi se storilec lahko že zdavnaj odpeljal s parkirišča pred fitnesom.

Čez en teden smo na pivu s prijatelji in vmes skočimo na stranišče, telefon pa odklenjen pustimo na mizi. Prijatelj ga opazi šele po eni minuti, a je še vedno odklenjen, saj je čas zakasnitve zaslona dve minuti in ne 15 sekund. Ko se vrnemo, se prijatelji hihitajo – na naš Instagram so prek našega telefona objavili opolzko fotografijo. A to je razmeroma nedolžen scenarij.

Lahko bi se zgodilo tudi, da bi predolgo odklenjen telefon vzel nekdo tretji, pazil, da se zaslon ne izklopi in tako pridobil dostop do vseh podatkov na napravi, pa čeprav je sicer zavarovana s kodo PIN ali prstnim odtisom.

Na Siol.net smo pred časom opozorili na nevarno početje, ki smo ga opazili v slovenskih fitnesih, kjer obiskovalci na pametnih telefonih v aplikaciji YouTube predvajajo glasbo in jo poslušajo prek brezžičnih slušalk, njihovi pametni telefoni pa so pri tem ves čas odklenjeni in nemalokrat tudi nenadzorovani:

Spoznajte se z orodji, ki vam pomagajo najti izgubljen, ukraden ali založen pametni telefon

Find My iPhone za uporabnike pametnih telefonov iPhone in Find my Device za pametne telefone z Androidom sta pomembni orodji, ki jih mora poznati vsak uporabnik.

Prek spletnega brskalnika namreč omogočata določanje sledenje lokaciji pametnega telefona, če ima ta aktivni oddajnik GPS. Napravo lahko z obema orodjema tudi zaklenemo na daljavo, sprožimo zvonjenje in z nje, če presodimo, da je treba, izbrišemo vse podatke.

Če ne veste natanko, kaj počnete, ne prenašajte aplikacij ali datotek iz neznanih oziroma neuradnih virov

Morebitne žrtve se za namestitve aplikacij iz virov, ki niso uradni servisi z aplikacijami, kot sta Google Play ali AppStore, ali uradne spletne strani različnih ponudnikov storitev oziroma podjetij, največkrat odločijo iz dveh razlogov; strahu ali želje po dostopu do aplikacij ali njihovih funkcij, ki so sicer plačljive. V prvem primeru največkrat nasedejo opozorilom, ki se širijo prek vsiljivih oglasov, e-poštnih sporočil ali plačanih objav na družbenih omrežjih, da morajo namestiti določeno aplikacijo, ker so ali v nevarnosti kibernetskega napada ali pa jim pametni telefon ne deluje pravilno.

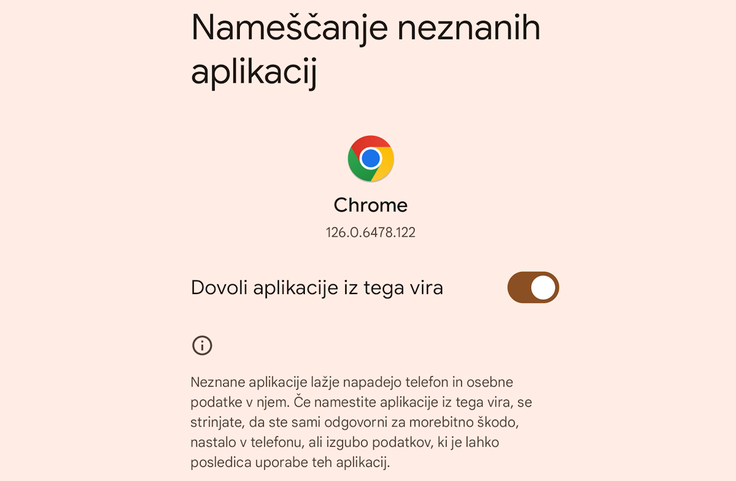

V novejših različicah operacijskega sistema Android lahko dovoljenje za nameščanje aplikacij iz neznanih virov posebej podelimo vsaki relevantni aplikaciji posebej.

V novejših različicah operacijskega sistema Android lahko dovoljenje za nameščanje aplikacij iz neznanih virov posebej podelimo vsaki relevantni aplikaciji posebej.

Klik na takšno opozorilo pogosto vodi do spletne strani z namestitveno datoteko z aplikacijo, priložena pa so tudi navodila, kako na pametnem telefonu omogočiti oziroma dovoliti nameščanje aplikacij iz neznanih virov.

Pri teh, pa naj gre za naključne spletne strani ali neuradne ponudnike aplikacij, je preverjanje legitimnosti in varnosti pogosto tako rekoč neobstoječe, marsikdaj tudi namenoma, saj so nekatere spletne strani z aplikacijami postavljene izključno zato, da gostijo morebitna orodja za vdor v žrtvin pametni telefon.

Kdor ne pozna neuradnih spletnih strani, kjer gostujejo namestitvene datoteke za različne aplikacije, naj jih namešča izključno iz zaupanja vrednih virov. Za dodatno raven zaščite je občasno smiselno tudi preveriti, kdo je razvijalec aplikacije, koliko aplikacij je že objavil in kakšna so mnenja uporabnikov o tem razvijalcu.

Če se po namestitvi aplikacije iz vira, ki ni uradni servis, pojavi katera od naštetih stvari, je to lahko eden od znakov, da smo na pametni telefon spustili zlonamerneža:

- na pametnem telefonu opazimo nameščenih več aplikacij, ki jih nismo namestili sami in jih ne poznamo,

- pametni telefon nenadoma deluje počasneje kot sicer,

- na zaslonu se nenehno ponavljajo zahteve za dovoljenja za dostop do posameznih delov oziroma funkcij pametnega telefona, kot so imenik, sporočila, kamera, notranja hramba naprave, uporabniški računi,

- prejemati začnemo sporočila SMS s potrditvenimi kodami za različne storitve,

- povsem izgubimo nadzor nad funkcijami pametnega telefona.

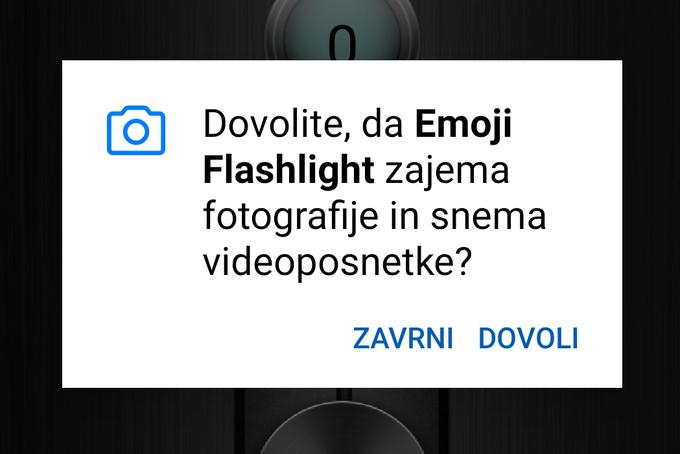

Aplikacijam nikakor ne dajajte dovoljenj za dostop do funkcij, ki jih ne potrebujejo za delovanje. Če aplikacija, ki upravlja lučko LED, zahteva dostop do imenika in sporočil SMS, morajo zazvoniti vsi alarmi.

Aplikacijam nikakor ne dajajte dovoljenj za dostop do funkcij, ki jih ne potrebujejo za delovanje. Če aplikacija, ki upravlja lučko LED, zahteva dostop do imenika in sporočil SMS, morajo zazvoniti vsi alarmi.

Kaj storiti v tem primeru? Preproste rešitve pogosto ni. Odstranimo lahko vse aplikacije, ki smo jih namestili iz neuradnih virov, in tiste, ki so se namestile brez našega dovoljenja, pametni telefon pregledamo s protivirusnim programom in upamo, da bo to rešilo težavo. V mnogo primerih je najučinkovitejši način, da se znebimo morebitnih vsiljivcev, sicer varnostno kopiranje podatkov s telefona na zunanji medij in nato povrnitev naprave na tovarniške nastavitve.

Z javnostjo ne delite preveč osebnih podatkov

To je seveda odločitev, ki je odvisna od vsakega posameznika, a vedeti je treba, da je mogoče leta 2024 iz fotografij in zapisov, ki jih uporabniki in uporabnice objavljajo na družbenih omrežjih, o njihovem osebnem življenju ugotoviti več, kot si morda mislijo oziroma kot bi pričakovali.

S spretno uporabo orodij, kot so iskalnik Google, iskanje po fotografijah in morda tudi Googlov Zemljevid, ter znanjem iskanja informacij po družbenih omrežjih je že na podlagi peščice različnih osebnih fotografij mogoče ugotoviti, kje uporabnik ali uporabnica stanuje, kje dela, kam hodi na počitnice, kakšen avtomobil ima in kje ga najpogosteje parkira, kam hodijo v šolo ali na interesne dejavnosti njihovi otroci, kje se najpogosteje zadržuje v določenih delih dneva.

Primer: S samo eno fotografijo svetlolaske, za katero so proruski propagandisti pred časom trdili, da je hči umrlega ruskega opozicijskega voditelja Alekseja Navalnega, smo lahko z uporabo zgoraj naštetih orodij ugotovili ne le, kdo v resnici je na fotografiji, temveč tudi, kdaj in kje – ne le v katerem kraju, temveč tudi v kateri zgradbi – je bila ustvarjena.

Redno posodabljajte programsko opremo oziroma vklopite samodejno posodabljanje

Posodabljanje programske opreme ob dodajanju novih funkcij krpa težave z delovanjem in varnostne luknje, ki se tako rekoč neizogibno pojavljajo oziroma so odkrite v tako rekoč vseh najbolj razširjenih operacijskih sistemih, platformah in aplikacijah. Samodejno posodabljanje programske opreme pomeni, da vam popravkov ni treba nameščati ročno oziroma biti zaskrbljeni, da bi na to pozabili.

Če je le mogoče, se izogibajte uporabi javnih brezžičnih dostopnih točk za Wi-Fi na javnih mestih

Kdorkoli lahko s svojim pametnim telefonom ali računalnikom naredi brezžično dostopno točko, jo poimenuje Odklenjen Wi-Fi Zastonj 100 % in uporabnikom, ki se z njo povežejo, nato res zagotovi dostop do spleta, a v ozadju s posebnim programom prestreza njihov spletni promet in osebne podatke.

Zaradi tega se je na javnih mestih (kavarna, letališče, trgovsko središče, kamp) pametno povezovati le s tistimi dostopnimi točkami Wi-Fi, ki jih poznate, so varne in zahtevajo geslo. Javna omrežja uporabnika tudi pogosto prosijo za vpis v interno omrežje. Če ne veste, kateri Wi-Fi bi izbrali, vprašajte.

Najvarnejša izbira je sicer, da namesto javnega Wi-Fija uporabljate mobilni internet.

Naučite se prepoznavati dezinformacije

Dobra odskočna deska je serija člankov o dezinformacijah v rubriki Aktivno državljanstvo, za konkretne primere pa lahko preverite tudi vsebine na Siol.net, ki so označene s ključnimi besedami dezinformacije, lažne novice ali fake news:

Siol.net s prispevki v tematskem sklopu Aktivno državljanstvo predstavlja poglobljene vsebine, tematike in procese, da lahko državljani sprejemajo informirane odločitve o svojem življenju in delovanju družbe, katere del so. Tako se krepi poznavanje demokratičnih procesov in demokracije nasploh. Brez kakovostnih, verodostojnih in preverjenih informacij, ki jih zagotavljajo mediji, kot je Siol.net, državljani težko soustvarjamo demokratično družbo.

Aktivno državljanstvo

Aktivno državljanstvo