Ponedeljek, 21. 11. 2016, 20.44

7 let, 9 mesecev

Kako je en USB-ključ povzročil največji škandal v zgodovini

To je poučna zgodba o tem, zakaj najdenega ključa USB nikoli ne smemo priklopiti v lasten računalnik. Leta 2008 je to namreč storil ameriški vojak in povzročil najhujši vdor v računalniške sisteme v zgodovini ZDA.

Na parkirišču ene od vojaških baz oboroženih sil ZDA na Bližnjem vzhodu je ameriški vojak leta 2008 našel USB-ključ. Odnesel ga je do poveljnika enote, ki ga je prepustil dežurnemu računalničarju. Ta je USB-ključ vstavil v svoj prenosni računalnik in na njem našel datoteki Agent.BTZ in autorun.inf. Druga je prvi omogočila, da so jo Windowsi na vojaškem prenosnem računalniku odprli in zagnali samodejno.

Agent.BTZ je bil zamaskiran črv. To je zlonameren računalniški program, ki se zna samostojno razmnoževati in kopirati na druge računalnike, ki so povezani v isto omrežje.

Agent.dll je bil ena od različic strokovnjakov za informacijsko varnost takrat že znanega črva SillyFDC, ki okužene računalnike prečesava za podatki in jih pošilja tistemu, ki ga je ustvaril.

Agent.dll je bil ena od različic strokovnjakov za informacijsko varnost takrat že znanega črva SillyFDC, ki okužene računalnike prečesava za podatki in jih pošilja tistemu, ki ga je ustvaril.

Če bi bil prenosnik vojaka, ki je vanj potisnil najden USB-ključ, povezan samo z lokalnim internetnim omrežjem vojaške baze, bi bila stvar pozabljena v nekaj dneh.

Tako pa je bil povezan v omrežje CENTCOM (United States Central Command) oziroma glavno računalniško centralo poveljstva ameriške vojske za Bližnji vzhod, sever Afrike in osrednje Azije.

Radovednost jih je drago stala

Kaj je sledilo? Najhujši kibernetski napad v zgodovini Združenih držav Amerike. Najboljši ameriški računalniški strokovnjaki se kar 14 mesecev niso mogli znebiti črva, ki je okužil praktično vse s CENTCOM neposredno ali posredno povezane računalnike.

Sedež poveljstva United States Central Command (CENTCOM) na območju letalske baze MacDill v ameriški zvezni državi Florida.

Sedež poveljstva United States Central Command (CENTCOM) na območju letalske baze MacDill v ameriški zvezni državi Florida.

Črv je v tem času dosegel tudi tiste računalniške sisteme v omrežju ameriške vojske, na katerih so bili shranjeni najbolj zaupni podatki ameriškega obrambnega ministrstva, in jih pošiljal na oddaljene strežnike.

Kam točno, ni ameriška vlada razkrila nikoli, je pa namestnik takratnega ministra za obrambo ZDA William Lynn dejal, da so napad pripisali eni od tujih obveščevalnih agencij.

Kasneje so se pojavila namigovanja, da so zadevo zakuhali Rusi, saj je bila koda, s katero je bil napisan črv agent.dll, sumljivo podobna drugi iz podobnega napada, za katerega so bili dokazano odgovorni ruski hekerji. Na fotografiji ruski predsednik Vladimir Putin.

Kasneje so se pojavila namigovanja, da so zadevo zakuhali Rusi, saj je bila koda, s katero je bil napisan črv agent.dll, sumljivo podobna drugi iz podobnega napada, za katerega so bili dokazano odgovorni ruski hekerji. Na fotografiji ruski predsednik Vladimir Putin.

Vlada ZDA se je odzvala skoraj tako kot po 11. septembru

Razsežnost kibernetskega vdora v eno najbolje zaščitenih omrežij na svetu je večidel ostala skrivnost, je pa ameriška vojska ukrepala, kot da se je zgodila katastrofa vrste 11. september 2011.

Prepoved vsakršne uporabe USB-ključev z računalniki v lasti ameriške vojske je bil še najmanjši ukrep (ki so ga do danes sicer nekoliko omilili, op. p.). Nemudoma je bil namreč ustanovljen Urad za kibernetski nadzor in varnost (USCYBERCOM), ki deluje pod okriljem obveščevalne agencije NSA.

Eno leto po napadih na dvojčka Svetovnega trgovinskega centra je ameriška vlada ustanovila Urad za nacionalno varnost (Deparment of Homeland Security).

Eno leto po napadih na dvojčka Svetovnega trgovinskega centra je ameriška vlada ustanovila Urad za nacionalno varnost (Deparment of Homeland Security).

Kakšen je torej nauk te zgodbe?

Preprost in zelo neposreden: če najdete USB-ključ, ga v nobenem primeru ne vzemite s seboj in vtikajte v svoj osebni računalnik, pa tudi če je čisto nov, zlat in ima ogromno prostora za shranjevanje podatkov.

"Izgubljanje" USB-ključev je eden od načinov, s katerimi hekerji iščejo nove žrtve.

Prenosni medij namenoma pozabijo ali odvržejo na obljudeni lokaciji in upajo, da ga bo nekdo našel, vtaknil v svoj računalnik, morda celo odpiral datoteke, shranjene na ključku.

S tem bi na svoj računalnik namestil zlonamerni program, na primer trojanskega konja, prek katerega bi po uporabnikovem sistemu lahko brskal heker, ali črva (recimo takšnega, ki jo je zagodel ameriški vojski).

Ameriški računalničarji so v tej raziskavi opisali, kako hitro ljudje podležejo radovednosti in najden USB-ključ vtaknejo v svoj računalnik. Po univerzitetnem kampusu v ameriški zvezni državi Illinois so načrtno razkropili skoraj 300 USB-ključev z datotekami, ki so jim povedale, ali je bil ključ povezan z računalnikom.

Prvi najdeni ključ USB je bil v računalnik vtaknjen že po šestih minutah. Kar 48 odstotkov najditeljev ključa USB ni le priključilo v svoj računalnik, temveč je tudi brskalo po mapah in celo odpiralo shranjene datoteke.

Samo 16 odstotkov je ključ preverilo s protivirusnim programom, 8 odstotkov pa se je znašlo tako, da so ključ odprli na računalniku v knjižnici.

Samo 16 odstotkov je ključ preverilo s protivirusnim programom, 8 odstotkov pa se je znašlo tako, da so ključ odprli na računalniku v knjižnici.

Samo vtikanje ključa ni problematično, nevarno je poganjanje datotek

Sodobni operacijski sistemi programom na ključih USB preprečujejo samodejno zaganjanje programov (autorun, to se je zgodilo ameriški vojski). Tisti, ki želijo uporabnika zlorabiti na ta način, se zato zanašajo na človeški faktor, predvsem seveda na radovednost.

Če uporabnik odpre datoteko na ključu USB, ki se izdaja za fotografijo, a je pravzaprav izvršilni program (datoteka tipa EXE s spremenjeno ikono, na primer), si bo sam naložil virus ali trojanskega konja.

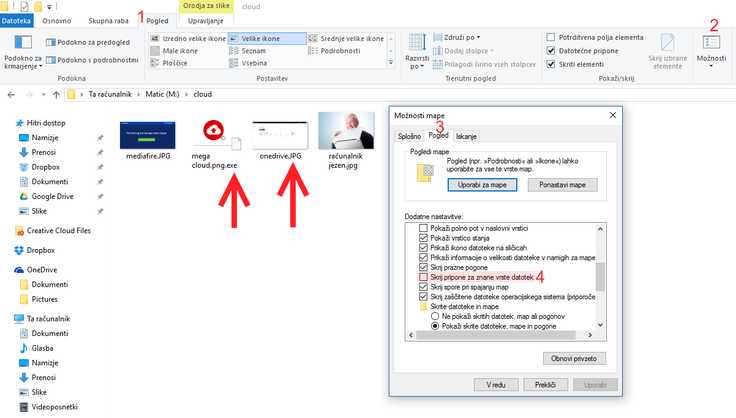

Nasvet za uporabnike Windowsov: Kako vemo, katera datoteka je res fotografija in katera je zvito zakrinkana izvršilna datoteka, kadar imata obe isto ikono? Pozorni smo na njihove končnice. Slika bo, na primer, .jpg, .jpeg, .png, izvršilna datoteka pa .exe. Če končnic ne vidimo, odpremo Možnosti mape in na zavihku pogled odstranimo kljukico ob postavki Skrij pripone za znane vrste datotek. Glej sliko.

Nasvet za uporabnike Windowsov: Kako vemo, katera datoteka je res fotografija in katera je zvito zakrinkana izvršilna datoteka, kadar imata obe isto ikono? Pozorni smo na njihove končnice. Slika bo, na primer, .jpg, .jpeg, .png, izvršilna datoteka pa .exe. Če končnic ne vidimo, odpremo Možnosti mape in na zavihku pogled odstranimo kljukico ob postavki Skrij pripone za znane vrste datotek. Glej sliko.

2