Torek, 29. 4. 2025, 12.56

7 mesecev

Neprijetno presenečenje za Ruse v Ukrajini: nastavili so jim skoraj nevidno past

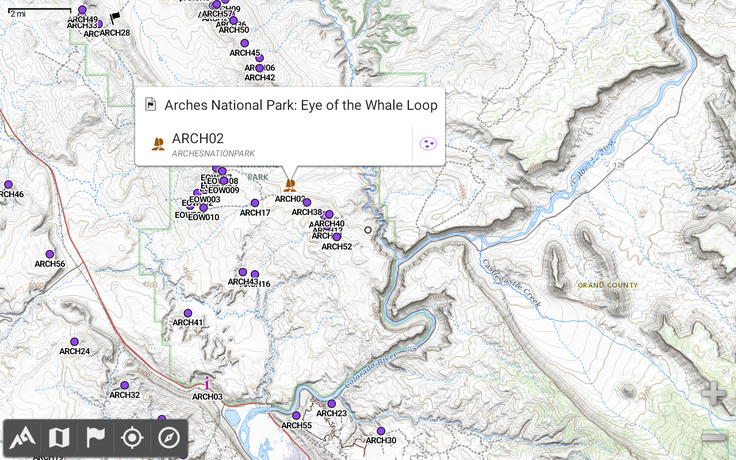

Akterji v ozadju kibernetske kampanje so imeli na voljo zelo aktualne podatke o premikih ruskih vojakov, ki so imeli na svoje pametne telefone nameščeno zlonamerno različico aplikacije Alpine Quest.

Ruski vojaki na fronti v Ukrajini so postali tarča zlonamerne kibernetske kampanje, v osrčju katere je predelana različica aplikacije za načrtovanje poti in navigacijo Alpine Quest, ki se je širila tudi prek ruskih servisov za prenos aplikacij za pametne telefone z operacijskim sistemom Android. Lažna aplikacija je neznanim akterjem v ozadju redno javljala podatke o lokacijah ruskih vojakov, ki so jo namestili na svoje telefone.

Ruska vojska po navedbah strokovnjakov za kibernetsko varnost aplikacijo oziroma navigacijsko platformo Alpine Quest uporablja tako rekoč že od začetka ruske invazije Ukrajine februarja 2022.

Kot so opozorili v tehnološkem podjetju Doctor Web – gre za rusko družbo s področja informacijske varnosti, ki je leta 1992 izdalo prvi ruski protivirusni program – so za zdaj še neznani napadalci v resnično starejšo različico aplikacije Alpine Quest skrili trojanskega konja, ki je vseboval zlonamerno kodo (vir).

Nato so jo prek različnih platform, tudi prek komunikacijske aplikacije Telegram in ruskih servisov za prenos aplikacij za pametne telefone z operacijskim sistemom Android, predstavljali kot novo brezplačno različico sicer plačljive aplikacije Alpine Quest Pro, katere prednost je v prvi vrsti ta, da ne prikazuje oglasov. V resnici je šlo le za predelano nekoliko starejšo različico aplikacije Alpine Quest Pro.

V podjetju Doctor Web so zlonamerno kodo, trojanskega konja, s katerim je bila okužena aplikacija Alpine Quest Pro, poimenovali Android.Spy.1292.origin.

V podjetju Doctor Web so zlonamerno kodo, trojanskega konja, s katerim je bila okužena aplikacija Alpine Quest Pro, poimenovali Android.Spy.1292.origin.

Ruske uporabnike, ki so že imeli nameščeno napredno različico aplikacije (Pro), so akterji v ozadju kampanje prek različnih kanalov tudi pozivali, naj nujno namestijo najnovejšo, v resnici kompromitirano različico, saj naj bi vsebovala pomembne posodobitve.

O ruskih vojakih, ki so namestili zlonamerno aplikacijo, so vedeli vse

Kot so razkrili v podjetju Doctor Web, je predelana aplikacija Alpine Quest po namestitvi na pametni telefon delovala enako kot prava aplikacija. Zaradi tega nihče ni posumil, da v ozadju poteka obsežno zbiranje podatkov.

Zlonamerna aplikacija je namreč zabeležila telefonske številke in uporabniške račune uporabnikov, stike v imeniku, podatke o shranjenih datotekah in morda najpomembneje – podatke o trenutni lokaciji, datumu in času.

Lažna aplikacija je neznanim akterjem v ozadju redno javljala podatke o lokacijah ruskih vojakov v Ukrajini in drugje, ki so jo namestili na svoje telefone.

Lažna aplikacija je neznanim akterjem v ozadju redno javljala podatke o lokacijah ruskih vojakov v Ukrajini in drugje, ki so jo namestili na svoje telefone.

Geolokacijske podatke je aplikacija nato vsakič, ko so se ti spremenili, pošiljala botu v komunikacijski aplikaciji Telegram, kdo ga je v resnici upravljal, pa trenutno ni znano.

To pomeni, da so imeli akterji v ozadju na voljo zelo aktualne podatke o premikih ruskih vojakov, ki so imeli na svoje pametne telefone nameščeno zlonamerno različico aplikacije Alpine Quest.

V podjetju Doctor Web so še opozorili, da predelana aplikacija s trojanskim konjem ni bila zmožna le spremljati lokacije uporabnikov, temveč z njihovih pametnih telefonov tudi prenašati shranjene datoteke.

Do razkritja kampanje, v osrčju katere je bila zloraba aplikacije Alpine Quest, sicer prihaja le mesec dni po opozorilu še enega ruskega tehnološkega podjetja, Kaspersky, da je bilo več organizacij, podjetij in državnih institucij v Rusiji tarča sofisticiranega kibernetskega napada prek hude varnostne luknje v brskalniku Google Chrome.