Četrtek, 11. 8. 2016, 16.15

9 let, 3 mesece

Končno so našli zlonamernega Saurona

Najmanj pet let je trajalo, da so odkrili prisotnost in delovanje zlonamerne programske opreme Project Sauron, so sporočili strokovnjaki računalniške varnosti. Ali stoji za Sauronom kakšna država?

V podjetju za rešitve računalniške varnosti Kaspersky Lab, ki so prvi poročali o Sauronu, so prepričani, da je ta zlonamerna programska koda dejavna najmanj od leta 2011. Odkrili so ga na 30 različnih lokacijah, zaradi njegove dovršenosti zgradbe in delovanja pa so prepričani, da je na njegovem razvoju delalo več strokovnih ekip ob več milijonov evrov vredni podpori neke države.

Izjemno zahrbten in dobro skrit

Sauron je namreč razkosan na 50 delov in se zmore ugnezditi v napaden računalnik tako, da ga protivirusni programi le stežka zaznajo. Še več, sledovi, ki jih pusti pri eni žrtvi, niso enaki sledovom pri drugem napadenem, kar še dodatno oteži njegovo zaznavanje. Kako zahrbten je, dokazuje dejstvo, da je zmožen ukrasti te podatke tudi s strežnikov, ki zaradi svoje občutljivosti niso povezani v internet.

Na slovenskem nacionalnem odzivnem centru za obravnavo incidentov s področja varnosti elektronskih omrežij in informacij SI-CERT tovrstnih okužb na področju Slovenije za zdaj niso zaznali. "Iz poročil mednarodnih podjetij za računalniško varnost je razvidno, da naj bi šlo za zelo usmerjeno okužbo ter da sistemi v Sloveniji niso tarča napada, za sklepe o izviru okužbe pa je verjetno še prezgodaj," so za Siol,net še povedali pri SI-CERT.

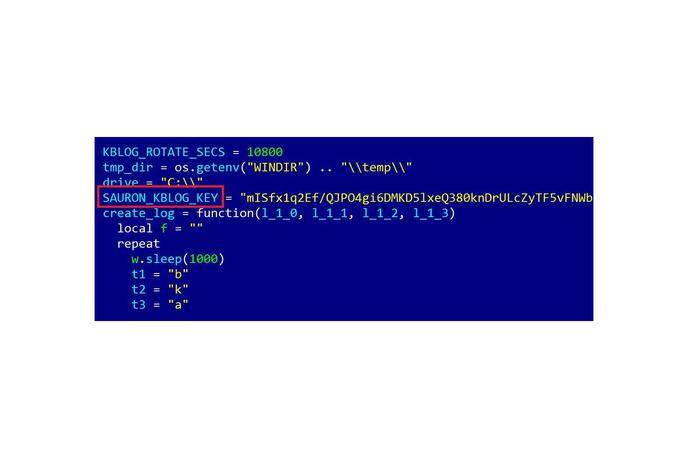

Zlonamerni program, ki je ime dobil po omembi imena Sauron v eni od svojih konfiguracijskih datotek, je večinoma zbiral gesla ter kriptografske ključe, konfiguracijske datoteke in naslove IP na strežnikih, ki so uporabljali enkripcijsko programsko opremo. Tarče so bile predvsem državne in vojaške ustanove, znanstvena in raziskovalna središča, telekomunikacijski operaterji in finančne ustanove v Iranu, Rusiji, Ruandi, Belgiji, Italiji, na Kitajskem in Švedskem.

Medtem ko Kaspersky Lab za zlonamerneža uporablja imeni Sauron in ProjectSauron, so mu pri konkurenčnem podjetju Symantec, kjer so ga našli na sedmih lokacijah, nadeli ime Remsec.